避免系統被駭客盯上

駭客會選擇明顯的安全漏洞下手。在使用者方面,漏洞問題源自於應用程式和作業系統軟體過時、個人電腦更新後尚未重新啟動,以及測試更新是否相容等,因此,不需門戶洞開,幾個破綻就能引來駭客。但對於設計人員而言,目前有許多簡單的解決方案可防止設計成為唾手可得的目標。

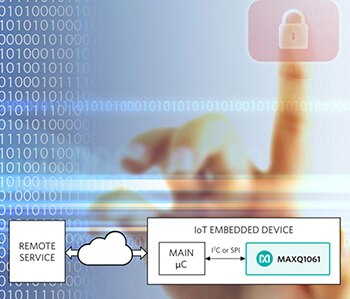

圖 1:比起以 TPM 2.0 為架構的解決方案,MAXQ1061 DeepCover 加密控制器更容易整合到簡易型系統中。(圖片來源:Maxim Integrated)

圖 1:比起以 TPM 2.0 為架構的解決方案,MAXQ1061 DeepCover 加密控制器更容易整合到簡易型系統中。(圖片來源:Maxim Integrated)

只需使用多重因素身份驗證和高強度密碼,就足以讓一些駭客知難而退。具體來說,IoT 裝置的設計要有足夠的安全性並經過核准後才能存取公司網路。此外,還要建立可連接公司網路的確切裝置清單,即可達到更大的嚇阻作用。也有其他一些快速簡便的解決方案,能大幅降低被駭客盯上的機率。下面介紹三個範例。

首先是 Maxim Integrated 的 MAXQ1061 DeepCover 加密控制器 (圖 1)。這款晶片設計成小型嵌入式裝置的輔助晶片,使用的資源非常少。這個容易使用且高效的解決方案可替代以 TPM 2.0 標準為基礎的晶片,因為後者很難整合至簡易型系統中,包括許多用於 IoT 的系統。MAXQ1061 可保護軟體 IP 的真實性、機密性與完整性,適合用於連接網路裝置的 IoT 節點、PLC、工業網路以及嵌入式裝置。

MAXQ1061 支援高度安全的金鑰儲存功能,並可簡化憑證分發作業。高階功能可簡化 SSLTLSDTLS 的實作,並具有多個通訊介面選項,可輕鬆連線至主機處理器。支援的加密演算法包括 AES、ECC、ECDSA 簽章方案以及 SHA,並可使用真實亂數產生器在晶片上產生金鑰。MAXQ1061 提供嚴格的必要命令集,含有 40 道命令,有助於避免不必要的複雜性。此晶片提供簡易的存取控制原則及功能,可因應 IoT 裝置的大部分安全情境。

MAX32520-BNS+ DeepCover 嵌入式安全解決方案能進一步將 DeepCover 技術引進到 IoT 閘道器和無線存取點等裝置,能將敏感資料隱藏在進階實體安全層之下,藉此提供安全性增強的金鑰儲存能力。MAX32520 可針對信任的嵌入式系統和通訊裝置,提供兼具互通性、安全性和成本效益的解決方案。此產品整合了 Maxim 的 ChipDNA 物理反複製 (PUF) 技術,可抵禦侵入式實體攻擊。ChipDNA 會產生唯一輸出值,該值可在時間、溫度及工作電壓範圍內重複使用,以加密方式保護元件儲存的所有資料,包括使用者韌體。

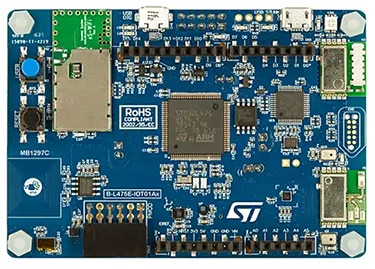

圖 2:STM32L4 結合電壓調整和超低功率通訊功能,可用於與雲端伺服器直接連線的應用。(圖片來源:STMicroelectronics)

圖 2:STM32L4 結合電壓調整和超低功率通訊功能,可用於與雲端伺服器直接連線的應用。(圖片來源:STMicroelectronics)

另一個專門用於 IoT 邊緣設備的解決方案是 STMicroelectronics 的 STM32L4 IoT 探索套件 (圖 2),此套件可用於開發與雲端伺服器直接連線的應用。STM32L4 MCU 具有動態電壓調整功能,可在功耗與處理需求以及低功率周邊裝置 (LP UART、LP 計時器) 之間取得平衡。其他功能則包括 64 Mbit 四通道 SPI 快閃記憶體、藍牙 v4.1、sub-GHz 低功率可編程 RF 模組、Wi-Fi 模組,以及帶印刷 NFC 天線的動態 NFC 標籤。此套件可提供 ARM Cortex-M4 核心架構 STM32L4 中的超低功率多路通訊感測,並具有 1 MB 快閃記憶體和 128 KB SRAM。

堅定立場

許多公司、住宅和現場使用了大量不夠安全,甚至是幾乎毫無安全性可言的裝置。人們對於輕鬆更新且不易遭駭的安全 IoT 裝置的需求呈指數級增長。設法實作安全防護勢在必行,這不僅保護使用者的聲譽,也保障您的商譽。

當然,並非所有設計都需要採取 20 層最新最強的遏止機制。但也別讓有心人士輕易得逞。您只需要實作安全的啟動過程、將金鑰儲存在不易竊取之處,並保護記憶體即可。請根據您的預算儘量提高入侵的難度,並融合一些常識來反制駭客。

Have questions or comments? Continue the conversation on TechForum, Digi-Key's online community and technical resource.

Visit TechForum