勇敢挑戰 CPU 廠商的安全聲明

規格書是個饒富趣味的東西。我經常比較競爭廠商規格書中的聲明。坦白說,有時很難做出有效的比較。有些時候,所聲明的規格僅在特定條件下有效;或者是製造商會引用自家產品最佳狀況下的規格,與其他廠商的「平均」水平比較。

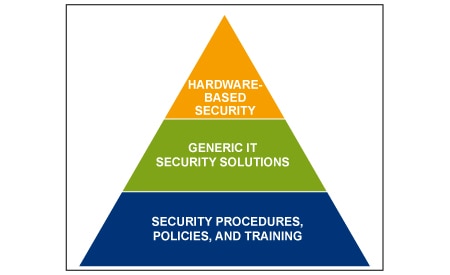

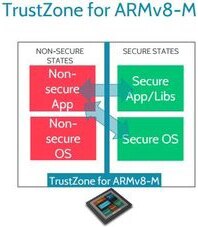

若論到安全性,則沒有太大不同。現今要找到一家不會聲明自己的產品是「安全」的 MCU 廠商,幾乎是不可能的。但是這「安全」究竟意味著什麼呢?這可能意味著產品內建某種加密功能;也可能意味著雇用第三方來應對安全性要求;亦或者仰賴 Arm 的 TrustZone 之類的技術 (圖 1)。

圖 1:TrustZone 適用於以 Arm 的 Cortex 處理器 IP 為架構的 MCU 中。此技術將關鍵任務程式碼與 OS 分開,是一種實現嵌入式安全性的系統級方法。(圖片來源:Embedded Computing Design)

圖 1:TrustZone 適用於以 Arm 的 Cortex 處理器 IP 為架構的 MCU 中。此技術將關鍵任務程式碼與 OS 分開,是一種實現嵌入式安全性的系統級方法。(圖片來源:Embedded Computing Design)

TrustZone 已成為增加 MCU 架構安全性的常見作法。此技術將關鍵任務的程式碼與協定堆疊及作業系統 (OS) 分開,因而可避免韌體中存在進入金鑰儲存區的後門。此外,TrustZone 構建出許多軟體安全域,以限制對微控制器內特定記憶體、周邊裝置,以及 I/O 元件的存取操作。

空中 (OTA) 更新

MCU 製造商還採用一種方法來維護安全性,那就是提供空中 (OTA) 更新。至少從理論講,使用此技術可讓您的系統始終保持最新的安全性協定。例如,Renesas 的 RX651 微控制器透過整合可信賴安全 IP (TSIP) 及可信賴快閃區保護功能,能透過安全網路通訊在現場更新快閃韌體。

TSIP 支援穩健的金鑰管理、加密通訊及篡改偵測能力,確保針對各種外部威脅提供強大的安全防護。透過與嵌入式系統安全專家 Secure Thingz 的合作,這款 32 位元 RX MCU 在整個設計與製造價值鏈中都得到相應的保護。

MCU 供應商 STMicroelectronics 與 Arilou Information Security Technologies 也有類似的合作。這兩家公司已經合作建立多層的安全機制。在該機制下,硬體與軟體可相互補充,以監控資料流並偵測通訊異常。

ST 已在其 SPC58 Chorus 系列的 32 位元汽車微控制器中加入 Arilou 的入侵偵測與預防系統 (IDPS) 軟體,可偵測流量異常並形成額外的網路攻擊防護層。IDPS 是一種軟體解決方案,用於監測控制器區域網路 (CAN) 匯流排,並偵測汽車設計電子控制單元 (ECU) 的通訊模式是否異常。

安全輔助處理器

安全元件也稱為安全輔助處理器,其唯一的目的是在未設計安全 MCU 的系統中用作主 CPU 的輔助晶片,以保護系統的安全。安全元件提供了可防禦一系列威脅的安全框架。此元件可以是簡單實惠的裝置,並能將主 MCU 或 CPU 從金鑰儲存及加密加速等安全相關任務卸載。

Microchip 的 ATECC608A (圖 2) 即是安全元件的範例。此產品具有亂數產生器 (RNG),可生成獨特的金鑰,同時符合美國國家標準暨技術局 (NIST) 的最新要求。此外,還具備加密加速器,例如 AES-128、SHA-256 以及 ECC P-256,以進行相互身份驗證。ATECC608A 提供 OTA 認證及安全啟動功能,可確保透過安全方式處理 IoT 及雲端服務身份認證的金鑰儲存與傳輸。

圖 2:Microchip 的 ATECC608A 是安全元件的範例,可視為安全輔助處理器。(圖片來源:Microchip)

圖 2:Microchip 的 ATECC608A 是安全元件的範例,可視為安全輔助處理器。(圖片來源:Microchip)

安全性無論如何都有其必要性,而嵌入最終系統的 MCU,其設計極有可能已經考量到安全性要求。然而,在分析產品規格書時,千萬不要作過多假設或臆測。有關此重要主題的更多資訊,請參閱《針對 IoT 應用的安全微控制器剖析》。

Have questions or comments? Continue the conversation on TechForum, Digi-Key's online community and technical resource.

Visit TechForum